Хакеры взломали и слили данные 7 млн пользователей Twitter: чем это грозит людям

Злоумышленник воспользовался уязвимостью, чтобы получить номера телефонов и email, а затем продать их за $30 тыс. Затем его методом воспользовались другие.

Хакеры разместили в открытом доступе закрытую информацию о 7 миллионах аккаунтов Twitter.

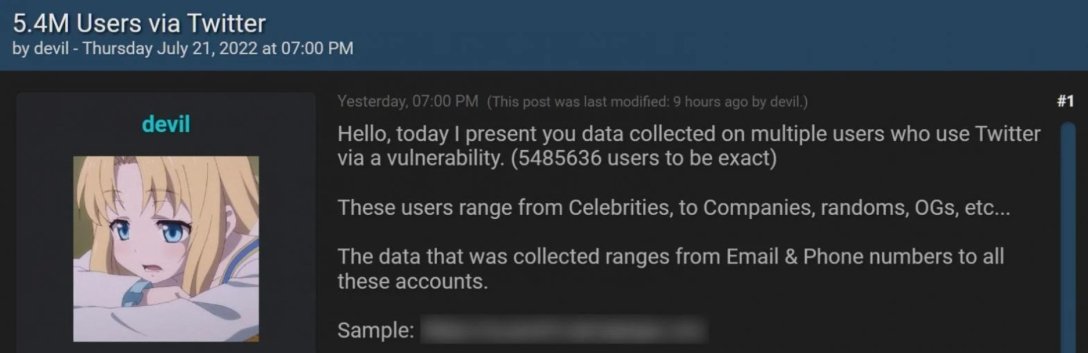

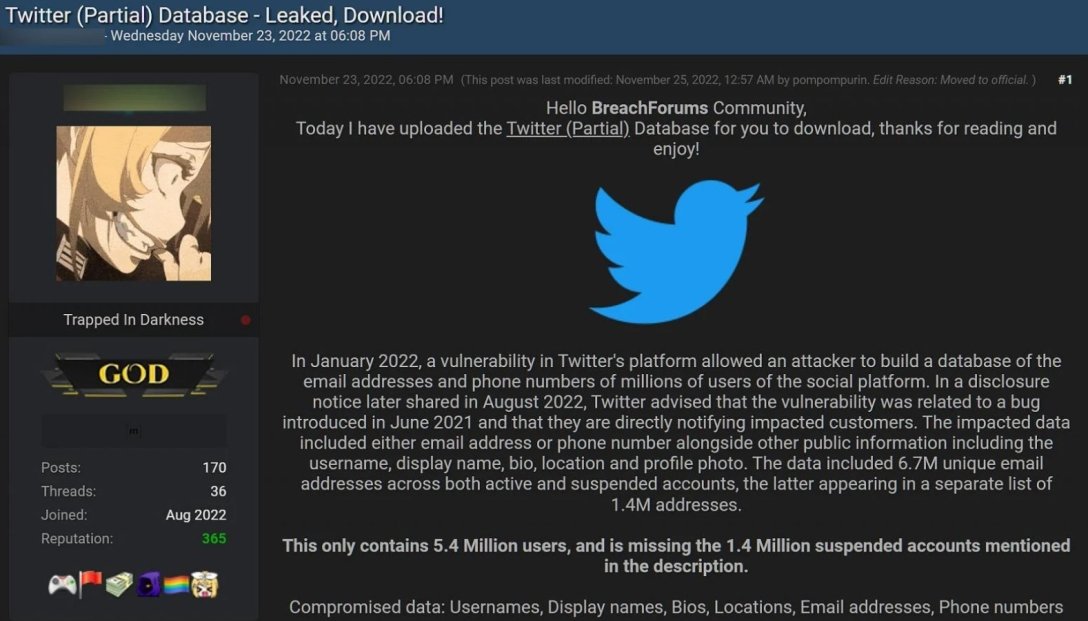

Исследователи из сферы кибербезопасности обнаружили на хакерском форуме Breached крупную базу данных, в которой помимо общедоступных данных содержатся номера телефонов и адреса электронной почты — эта информация о пользователях должна оставаться закрытой. Как утверждает автор поста с ником devil, информация касается 5,4 млн разных людей и организаций, в том числе крупных компаний и знаменитостей. В августе выставил базу на продажу, оценив ее в $30 тыс., а в сентябре и ноябре она оказалась в открытом доступе.

Как позже выяснили специалисты, хакеры получили данные в декабре 2021 года благодаря уязвимости Twitter API, раскрытой в рамках проекта HackerOne, где специалисты обнаруживали ошибки за вознаграждение. Лазейка позволяла отправлять номера телефонов и адреса электронной почты в программный интерфейс соцсети для получения связанного с ними идентификатора Twitter. Используя этот идентификатор, хакеры могут получить как общедоступную, так и конфиденциальную информацию из учетной записи.

BleepingComputer выяснил, что несколько злоумышленников использовали уязвимость для кражи личной информации из Twitter, однако неизвестно, была ли она раскрыта участниками HackerOne. Журналисты поделились образцом записей с представителями Twitter, и компания подтвердила утечку данных, отметив, что ошибку исправили в январе 2022 года.

BleepingComputer получил образец нового набора данных, включающий более 1,3 млн телефонных номера из Франции. Издание связалось с пользователями и подтвердило актуальность слитых данных. При этом ни одного из этих номеров нет в первоначальной базе, проданной в августе 2022 года. Новая база разбита на отдельные файлы по кодам стран и регионов, например, в ней есть данные жителей Израиля, США и Европы.

Другие новости по теме: